Métodos inusuales para que los hackers accedan a casas inteligentes

Si las casas inteligentes te resultan un poco aterradoras, no estás solo.

Esta tecnología puede controlar la iluminación, los termostatos e incluso las cafeteras, y aunque sea indiscutiblemente conveniente y accesible, hay algo un tanto espeluznante en una casa completamente dependiente de la tecnología.

Según estimaciones, en el mundo hay alrededor de 175 millones de casas inteligentes, y algunas de ellas tienen vulnerabilidades que los atacantes cibernéticos pueden aprovechar para sus propósitos.

A continuación enumeraremos siete métodos que pueden usar los hackers para vulnerar la seguridad de tu casa inteligente, así como estrategias efectivas de prevención.

1. Vulnerabilidades en las bombillas inteligentes

Creáis o no, su bombilla puede hacer que usted sea más vulnerable para los hackers.

Estos dispositivos se conectan a su red Wi-Fi, permitiéndoles controlarlos de forma remota mediante un smartphone o un hub inteligente. Aunque esto es conveniente, algunas bombillas inteligentes han sido descubiertas con vulnerabilidades de seguridad que los atacantes cibernéticos pueden usar para penetrar en su red.

Después de la intrusión, los hackers pueden usar la bombilla inteligente comprometida como punto de entrada para acceder a otros dispositivos en su red.

Para contrarrestar esto, investigue su bombilla inteligente y elija solo marcas verificadas.

2. Manipulación de comandos de voz

Asistentes de voz como Amazon Alexa y Google Home han cambiado la forma en que interactuamos con la tecnología.

Desafortunadamente, también han cambiado la forma en que los hackers acceden a los sistemas.

Los atacantes cibernéticos han encontrado formas de engañar a estos asistentes virtuales para que ejecuten comandos sin el conocimiento o consentimiento del propietario.

Esto puede variar desde reproducir música inofensiva hasta acciones más siniestras como abrir puertas o desactivar sistemas de seguridad.

3. Interceptación de datos de la casa inteligente mediante líneas eléctricas

Algunos dispositivos inteligentes utilizan tecnología de comunicación a través de líneas eléctricas que permite transmitir datos por los cables eléctricos.

Un método no estándar de hackeo incluye interceptar los datos transmitidos a través de estas líneas eléctricas.

Esto significa que información sensible, como códigos de seguridad o actualizaciones del estado de los dispositivos, puede ser interceptada y utilizada con fines maliciosos.

4. Interceptación de integraciones de la casa inteligente

Un estudio publicado el año pasado muestra que el acceso no autorizado a la red fue la causa más común de ataques de terceros, provocando el 40% de tales incidentes.

Muchas casas inteligentes dependen de servicios o aplicaciones externos, y los hackers lo explotan.

Si su casa inteligente depende de servicios externos menos seguros, su red de casa inteligente puede ser vulnerable a tales ataques cibernéticos.

5. Escucha de señales infrarrojas

Algunos dispositivos inteligentes antiguos utilizan señales infrarrojas para tareas como controlar el mando o detectar movimiento.

Esto abre la puerta para escuchar las señales infrarrojas.

Los hackers pueden usar equipos especializados para interceptar estas señales, capturando comandos o datos transmitidos entre dispositivos. Al descifrar la información capturada, pueden potencialmente controlar los dispositivos de forma remota.

5 pasos que puede tomar para proteger su casa inteligente

Si esto le ha asustado, no se preocupe; existen varios pasos que puede tomar para proteger su casa inteligente.

1. Segmentación de dispositivos

La segmentación de dispositivos es uno de los métodos más eficaces para proteger su casa inteligente de posibles amenazas cibernéticas.

Esto incluye crear redes o segmentos separados para diferentes categorías de dispositivos.

Por ejemplo, puede colocar sus cámaras de vigilancia o cerraduras en una red, mientras que las bombillas o televisores estén en otra.

De esta manera, incluso si un hacker accede a uno de estos segmentos, no podrá acceder a todos sus dispositivos.

2. Autenticación biométrica

La autenticación biométrica utiliza características físicas o conductuales para verificar la identidad de una persona.

Esto incluye el uso de huellas dactilares, características faciales, patrones del ojo o huellas de voz.

Este método es más difícil de explotar para los hackers, y muchas casas inteligentes ahora incluyen estas funciones como alternativa a las contraseñas.

No solo fortalece su seguridad, sino que también facilita el acceso a cuentas, dispositivos e incluso a su hogar.

3. Herramientas de monitoreo de red

Las herramientas de monitoreo de red rastrean el flujo de datos y la actividad en su red.

Estas herramientas rastrean el funcionamiento de diversos dispositivos, como medidores y servicios. Analizan la velocidad de internet, quién la utiliza y si hay alguna actividad extraña o sospechosa.

Además, las herramientas de monitoreo de red garantizan un funcionamiento eficiente de los dispositivos y evitan posibles retrasos o fallos.

4. Análisis de comportamiento

Con el tiempo, su casa inteligente comenzará a reconocer sus patrones habituales y su interacción con los dispositivos.

Al crear un nivel básico de comportamiento típico, su dispositivo podrá detectar actividad sospechosa o anómala.

Por ejemplo, el sistema puede activar una alarma si el cerradura inteligente normalmente se activa en un momento determinado del día, pero de repente se activa en una hora inapropiada.

Esta alerta puede provocar restricciones que podrían impedir que un hacker acceda.

5. Medidas de seguridad adicionales

Puede considerar la posibilidad de utilizar un seguro de ciberseguridad: un tipo especializado de cobertura dirigida a reducir las pérdidas financieras y brindar ayuda después de un ataque cibernético o filtración de datos.

Por otro lado, aquí hay algunos consejos más para evitar que los hackers accedan a su sistema:

Casas inteligentes: el futuro

Las casas inteligentes han simplificado muchos aspectos de la vida doméstica. Desde cafeteras automáticas hasta interruptores de luz y dispositivos con inteligencia artificial incorporada, hay muchas nuevas tecnologías domésticas que están ganando popularidad en los últimos años.

Si planea actualizar su hogar a una casa inteligente, recuerde que estas tecnologías pueden ocultar riesgos potenciales de ciberseguridad, y es importante seguir los pasos mencionados anteriormente para no ponerse en peligro.

De esta manera, podrá beneficiarse de una casa inteligente eficiente, manteniendo la prioridad de seguridad en el espacio cibernético.

Need a renovation specialist?

Find verified professionals for any repair or construction job. Post your request and get offers from local experts.

You may also like

Más artículos:

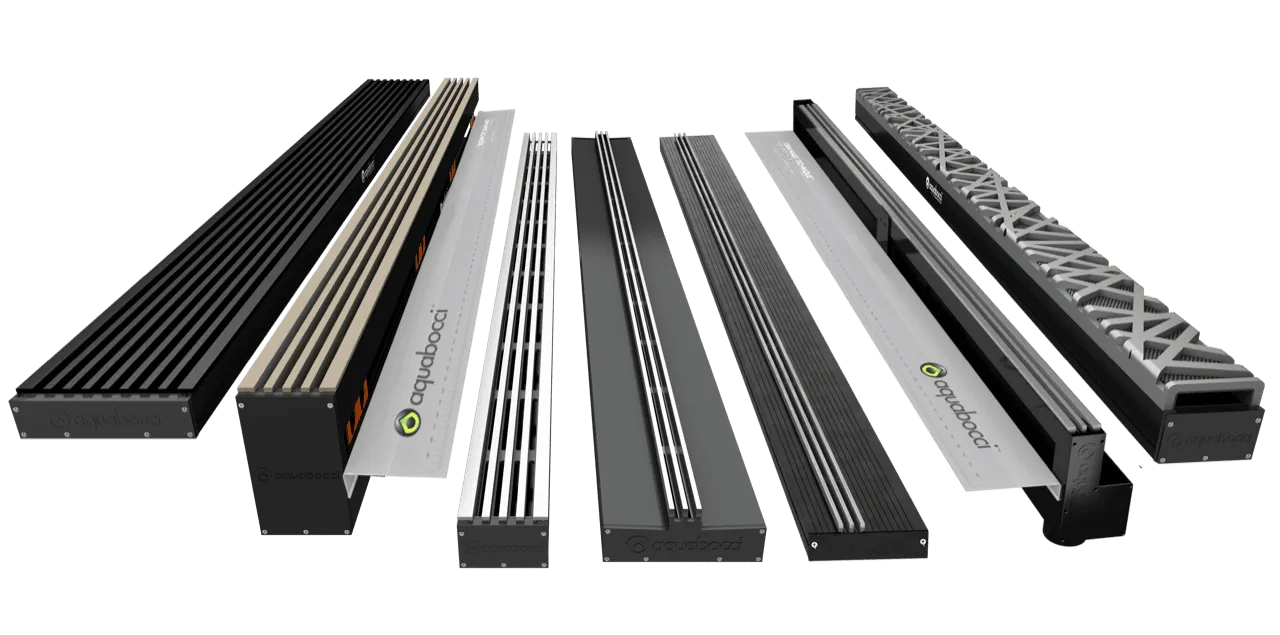

Únete al verano con excelentes almohadillas Aquabocci

Únete al verano con excelentes almohadillas Aquabocci Paso hacia la lujo: 15 diseños modernos de baños

Paso hacia la lujo: 15 diseños modernos de baños Lleve al mundo de la calma: salones de verano para la comunicación meditativa

Lleve al mundo de la calma: salones de verano para la comunicación meditativa Paso hacia el futuro con bañera redonda

Paso hacia el futuro con bañera redonda Pasos para cambiar la dirección de tu negocio en Londres

Pasos para cambiar la dirección de tu negocio en Londres Pasos para convertir su interiores en una galería artística

Pasos para convertir su interiores en una galería artística Etapas para organizar un garaje

Etapas para organizar un garaje Casa de piedra Architectare: unas vacaciones acogedoras en estilo Provenza en Itaipava

Casa de piedra Architectare: unas vacaciones acogedoras en estilo Provenza en Itaipava